反调试技术,恶意代码会用它识别自身是否被调试,或者让调试器失效,给反病毒工程师们制造麻烦,拉长提取特征码的时间线,本章将具体总结常见的反调试基础的实现原理以及如何过掉这些反调试手段,从而让我们能够继续...

”反调试 DEMO VT_demo VT 自建调试体系“ 的搜索结果

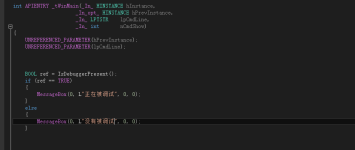

在Windows平台下,应用程序为了保护自己不被调试器调试会通过各种方法限制进程调试自身,通常此类反调试技术会限制我们对其进行软件逆向与漏洞分析,我们以第一种`IsDebuggerPresent`反调试为例,该函数用于检查当前...

基于VT技术的自建调试体系框架

首先这是一种比较奇特的反调试思路,通过检测自身父进程来判定是否被调试,原理非常简单,我们的系统在运行程序的时候,绝大多数应用程序都是由`Explorer.exe`这个父进程派生而来的子进程,也就是说如果没有被调试其...

C/C++ 要实现程序反调试有多种方法,BeingDebugged,NtGlobalFlag,ProcessHeap,CheckRemoteDebuggerPresent,STARTUPINFO,IsDebuggerPresent,父进程检测,TLS 线程局部存储,RDTSC时钟检测反调试,...

apex反调试源码。。驱动级反调试。自建调试体系。

对抗方法:使用内核模块或 Xposed 插件拦截对 /proc/self/maps 的读取,移除与调试器相关的内存映射信息。检测 /proc/self/status 中的 TracerPid 字段:如果该字段的值不为 0,则表示有调试器附加。修改 /proc/self...

通常可以通过在程序中设置异常处理函数,并在其中发起一个异常,然后判断程序是否已经被调试器附加来实现反调试。如果异常处理函数没有被触发,则说明程序已经被调试器附加;如果异常处理函数被触发,则说明程序没有...

RDTSC时钟检测同样可实现反调试检测,使用时钟检测方法是利用`rdtsc`汇编指令,它返回至系统重新启动以来的时钟数,并且将其作为一个64位的值存入`EDX:EAX`寄存器中,通过运行两次`rdstc`指令,然后计算出他们之间的...

根据近几年排查软件异常的实践与经验,系统地讲解了C++软件异常常见原因与常用排查方法,以图文并茂的方式给出具体的分析实例,带领大家逐步掌握C++软件异常排查的相关技术与要领。

VMP3.6的反调试和反虚拟机

标签: 大数据

在逆向和保护的过程中,总会涉及到反调试和反反调试的问题,这篇文章主要是总结一下几种常见的反调试手段。 首先感谢一下猴子大佬的无私奉献AloneMonkey 本文主要参考了Haris Andrianakis的文章 马万旻在掘金上发表...

工控拖拉机 SiemensPLC编程与调试4月10日【免费资料】西门子变频器调试软件汇总starter,starterdrive,v-assistant,drivemonitor!西门子变频伺服产品主要包括:MM420、MM430、MM440、6SE70、6RA70、6RA80(DCM)、V20...

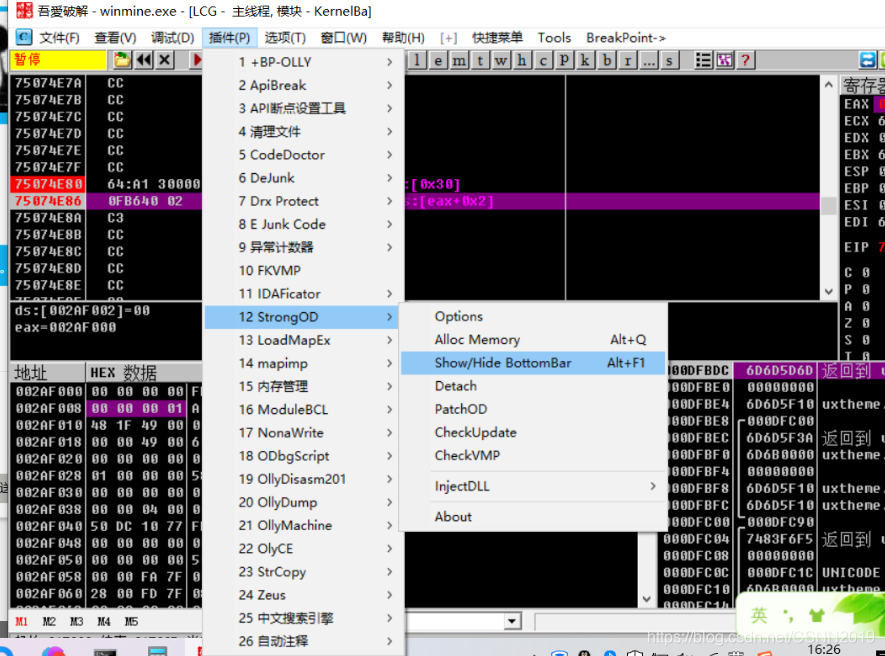

前不久破解一个软件的时候遇到了各种反调试,折腾的自己各种难受,最终爆破了之后感觉心情大快就顺手写下了这篇文章使用工具十六进制分析工具:winhex 查壳工具:PEID 脱壳工具:ollydump插件或者LordPE 脱壳修复...

由于最近工作中遇到需要在电脑上调试手机端的功能和样式,之前也没有遇到过,所以就各种百度和试验。最后终于功夫不负有心人,成功了。(那一刻心情真滴很鸡冻啊~~~~~~~~~)。所以暂时记录下来。以免鸡冻过度再给忘记...

基于Qt 5实现串口调试助手,程序仅供参考。

有的时候不想让别人知道网站的源代码,比如网站是视频网站...有的时候比如网站中有下载链接或者播放链接,想要再打开调试模式时就删除,这个时候就用到了,话不多说上代码。 setInterval(function() { debugger }...

在动态调试的Windbg中设置断点,追踪何处打开了C++程序远程调试开关。

我们要研究他们这些安全软件如何反调试的 比如软件发现被OD打开,直接自爆。。。 开始 第一个程序 F8运行程序 找到了弹出反调试报错的call F7 程序调用了 IsDebuggerPresent 函...

好久没有更新博客了,主要是忙项目的事,今日总结一下在Android中常遇到的反调试方法,一来帮助需要之人,二来加深自己的理解。 反调试在代码保护中扮演着很重要的角色,虽然不能完全阻止攻击者,但是还是能加大...

霜哥反调试及检测绕过

标签: android

反汇编调试objective-c,遇到最多的就是objc_msgSend这函数了,本节主要讲讲它的实现以及调试过程的一些技巧。 以UIWebView为例子,看看它在loadRequest时做了什么。 首先必须明白,原始代码中调用 ...

推荐文章

- Python Django 版本对应表以及Mysql对应版本_django版本和mysql对应关系-程序员宅基地

- Maven的pom.xml文件结构之基本配置packaging和多模块聚合结构_pom <packaging>-程序员宅基地

- Composer 原理(二) -- 小丑_composer repositories-程序员宅基地

- W5500+F4官网TCPClient代码出现IP读取有问题,乱码问题_w5500 ping 网络助手 乱码 send(sock_tcps,tcp_server_buff,-程序员宅基地

- Python 攻克移动开发失败!_beeware-程序员宅基地

- Swift4.0_Timer 的基本使用_swift timer 暂停-程序员宅基地

- 元素三大等待-程序员宅基地

- Java软件工程师职位分析_java岗位分析-程序员宅基地

- Java:Unreachable code的解决方法_java unreachable code-程序员宅基地

- 标签data-*自定义属性值和根据data属性值查找对应标签_如何根据data-*属性获取对应的标签对象-程序员宅基地